Lab 03 : Provisionnement et Configuration d'un bastion

Objectifs

Section intitulée « Objectifs »L’emploi d’un bastion SSH représente une pratique exemplaire dans le secteur pour le contrôle d’accès SSH aux systèmes informatiques. Les bastions servent à centraliser la gestion des identifiants et des audits SSH, fonctionnant comme une chambre de sas qui bloque l’accès direct aux appareils sur les réseaux privés.

Au cours de cet atelier, nous procéderons à la mise en place d’un serveur bastion avec OpenSSH. Nous générerons des instances virtuelles Linux via l’interface Outscale Cockpit, mettrons en place un réseau virtuel et établirons des règles de firewall initiales pour l’accès aux serveurs.

Création de l’infrastructure réseau

Section intitulée « Création de l’infrastructure réseau »Création d’un Virtual Private Cloud (VPC)

Section intitulée « Création d’un Virtual Private Cloud (VPC) »Nous allons créer une infrastructure constituée des éléments suivants :

- Un VPC avec un bloc CIDR de

192.168.0.0/16. - Un subnet avec un bloc CIDR de

192.168.0.0/24. - Une Internet gateway qui sera attachée au VPC.

- Une route table, associée au subnet, avec la route appropriée pour diriger le trafic internet vers l’Internet gateway.

Connectez-vous à https://cockpit.outscale.com/[Cockpit V2] à l’aide de vos identifiants.

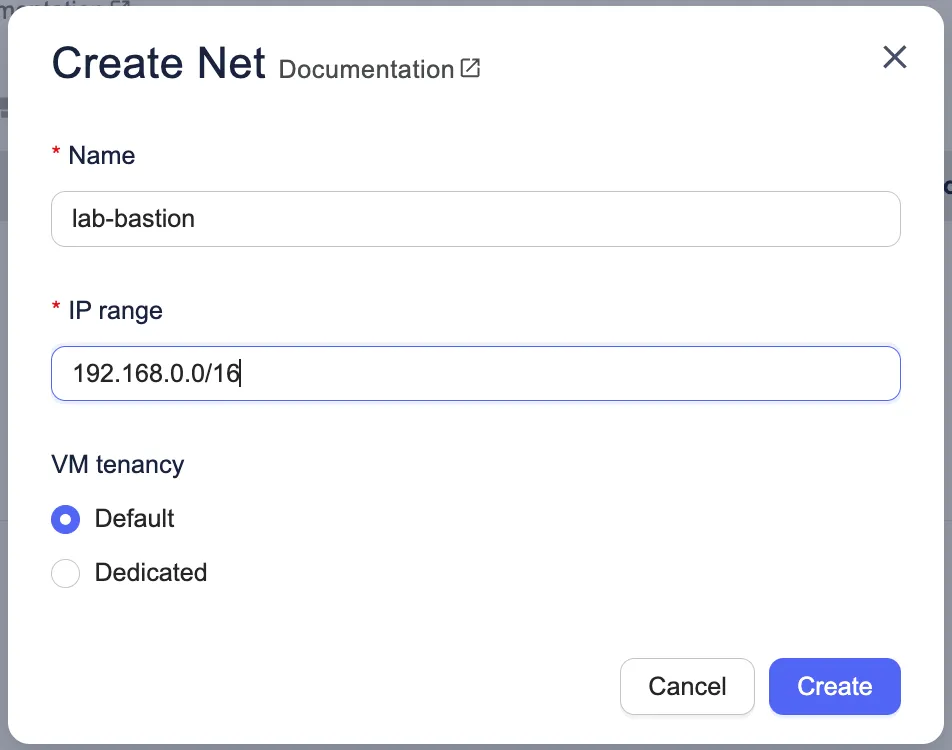

Dans l’onglet Nets, cliquez sur Créer un Net. La boîte de dialogue CRÉER UN NET apparaît :

- Dans le champ Nom, tapez un nom pour le Net (Lab-bastion).

- Dans le champ Plage d’IP, tapez la plage d’IP pour votre Net, en notation

CIDR (

192.168.0.0/16).

Cliquez sur Créer un Net. Le Net est créé.

Créer un sous-réseau privé

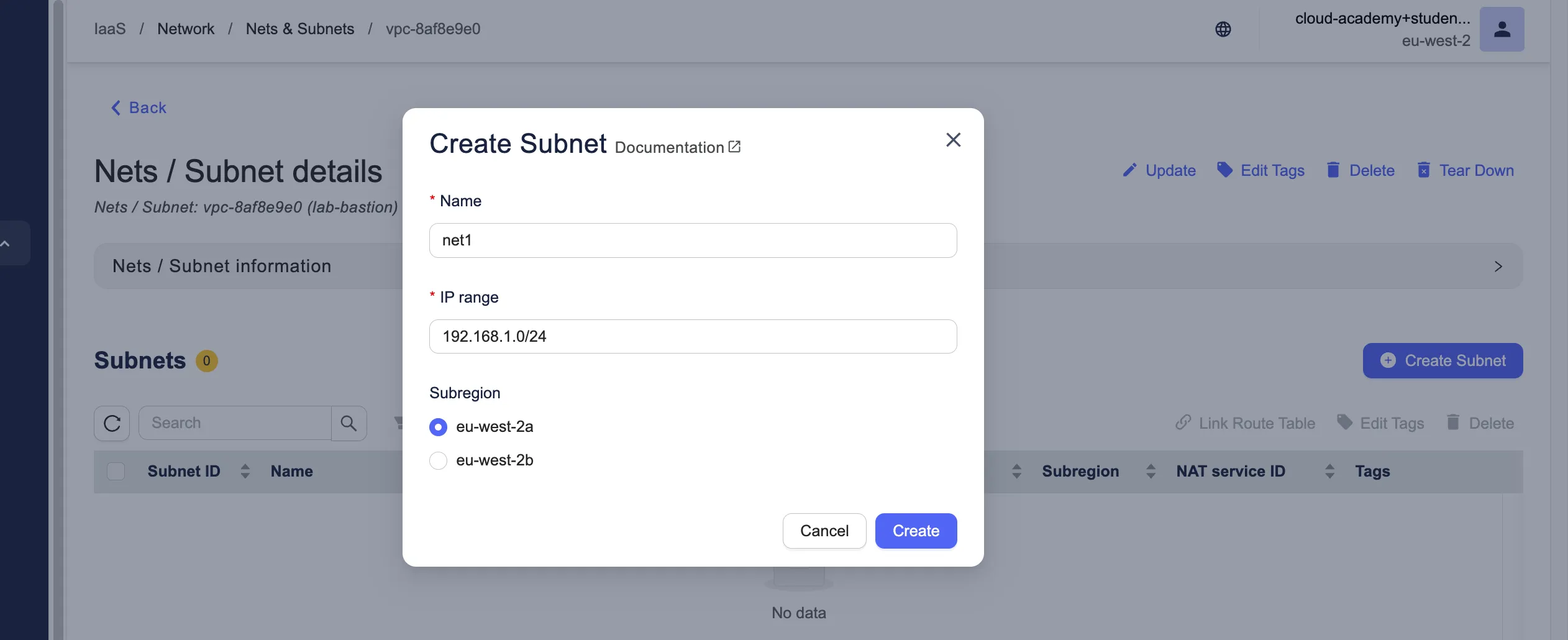

Section intitulée « Créer un sous-réseau privé »Dans le dashboard Nets :

- Cliquez sur l’ID du Net dans lequel vous souhaitez créer un Subnet. Le volet des Subnets apparaît.

- Cliquez sur Créer un Subnet. La boîte de dialogue CRÉER UN SUBNET apparaît.

- Dans le champ Nom, tapez un nom pour le Subnet (« net1 »).

- Dans le champ Plage d’IP, tapez la plage d’IP pour le Subnet, en notation

CIDR (

192.168.1.0/24). - Dans la liste Sous-région, sélectionnez la Sous-région « eu-west-2a ».

- Cliquez sur Créer. Le Subnet est créé dans le Net.

Créer une Internet gateway (internet service)

Section intitulée « Créer une Internet gateway (internet service) »Dans le dashboard Internet Services, cliquez sur Créer un Internet service. La boîte de dialogue CRÉER UN INTERNET SERVICE apparaît :

- Dans le champ Nom, tapez un nom (« bastion-igw ») pour l’Internet service.

- Cliquez sur Créer un Internet service. L’Internet service est créé.

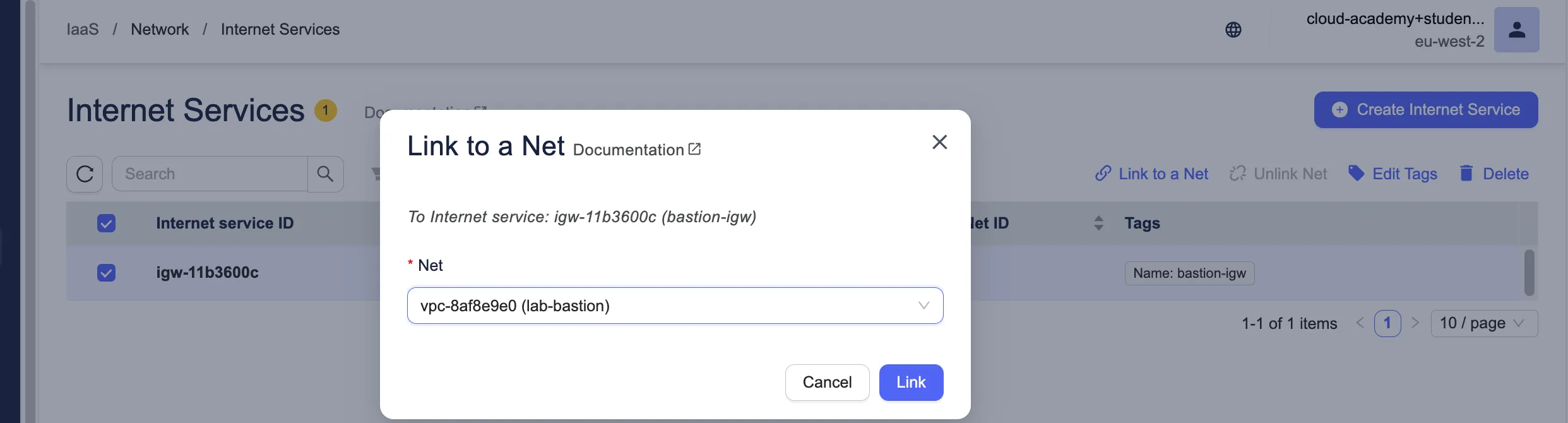

Nous allons attacher l’Internet gateway à notre Net :

- Dans le dashboard Internet Services, cochez la case de l’Internet service que vous souhaitez lier.

- Cliquez sur Lier un Internet service. La boîte de dialogue LIER UN INTERNET SERVICE apparaît.

- Sélectionnez Net (Lab-bastion) dans la liste.

- Cliquez sur Lier. L’Internet service est lié au Net.

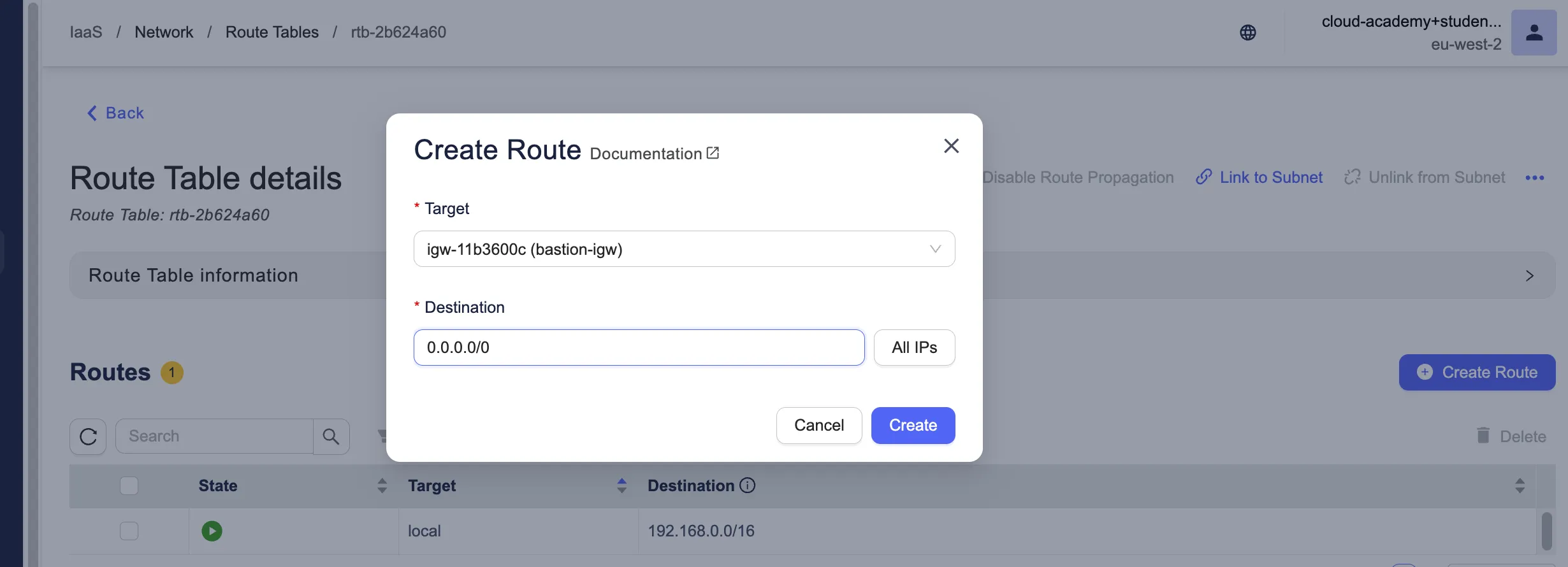

Création d’une table de routage

Section intitulée « Création d’une table de routage »- Dans le dashboard Sécurité, sélectionnez l’onglet Route tables.

- Cliquez sur la route table du net Lab-Bastion où vous souhaitez créer une route. La liste des routes apparaît.

- Cliquez sur Créer une route. La boîte de dialogue CRÉER UNE ROUTE apparaît.

- Dans la liste Cible, sélectionnez l’ID (bastion-igw) de la ressource à utiliser comme target.

- Dans le champ Destination, spécifiez le CIDR

0.0.0.0/0(en cliquant sur Toutes les IP). - Cliquez sur Créer. La route apparaît dans la liste.

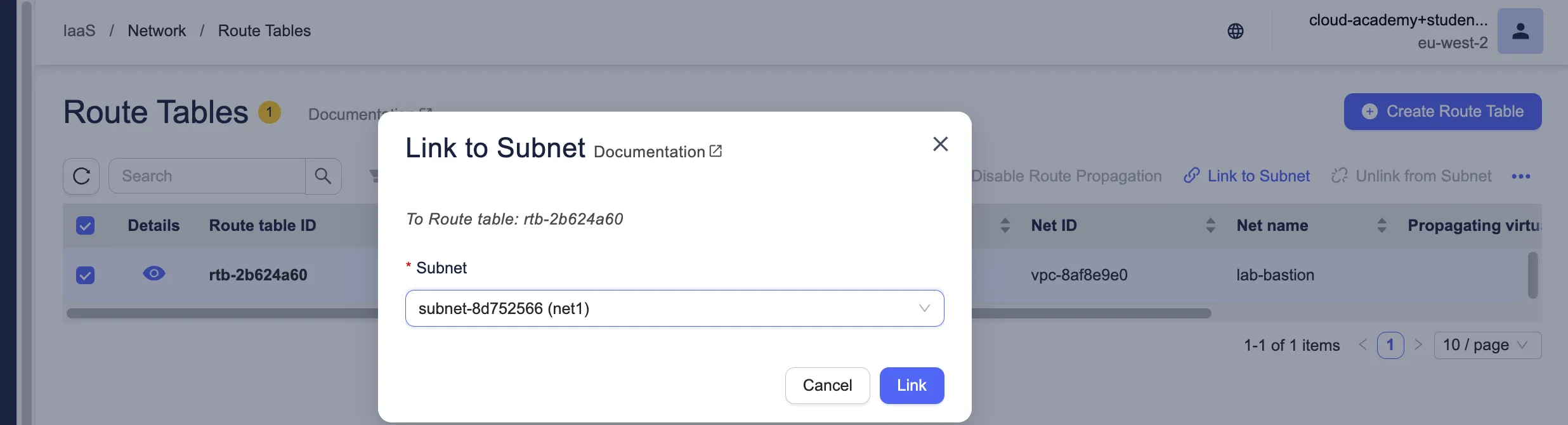

Associer une route table à un subnet

Section intitulée « Associer une route table à un subnet »- Cochez la case de la route table que vous souhaitez lier à un Subnet.

- Cliquez sur Lier à un Subnet. La boîte de dialogue LIER LA ROUTE TABLE AU SUBNET apparaît.

- Dans la liste, sélectionnez le Subnet net1.

- Cliquez sur Lier à un Subnet. La route table est liée au Subnet.

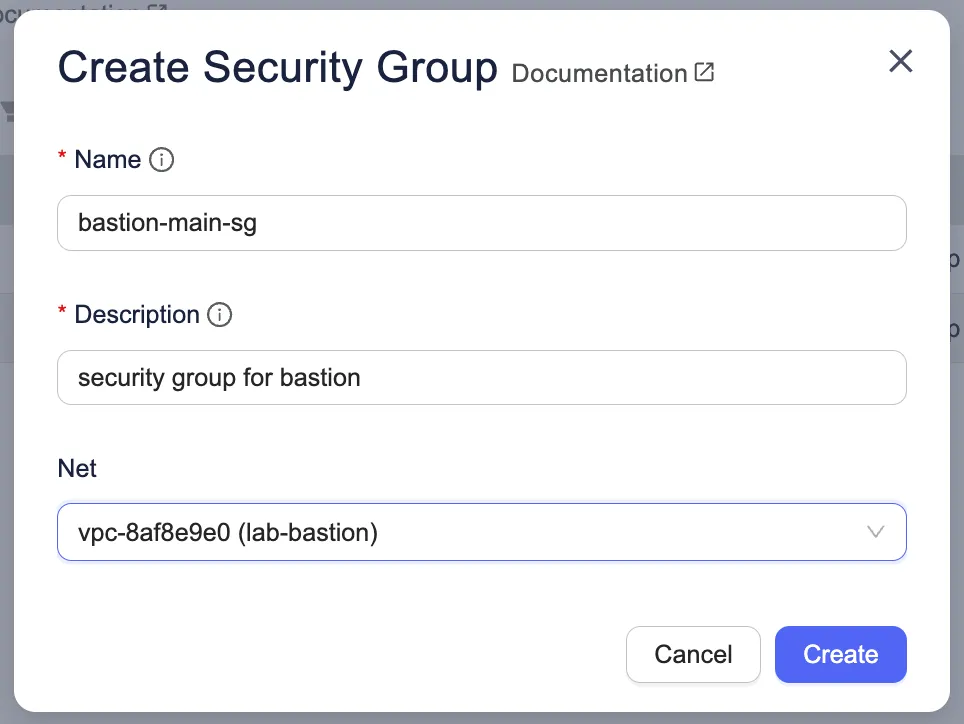

Création d’un groupe de sécurité

Section intitulée « Création d’un groupe de sécurité »Si le service SSH reste accessible librement depuis Internet, il risque fortement d’être la cible d’attaques par force brute. Il est recommandé de mettre en place un groupe de sécurité et d’y définir des règles SSH qui permettent uniquement à votre équipe de se connecter.

- Nom du groupe de sécurité :

bastion-main-sg - Description : security group for bastion

- VPC : (vpc-xxxx) correspondant à votre VPC lab-bastion

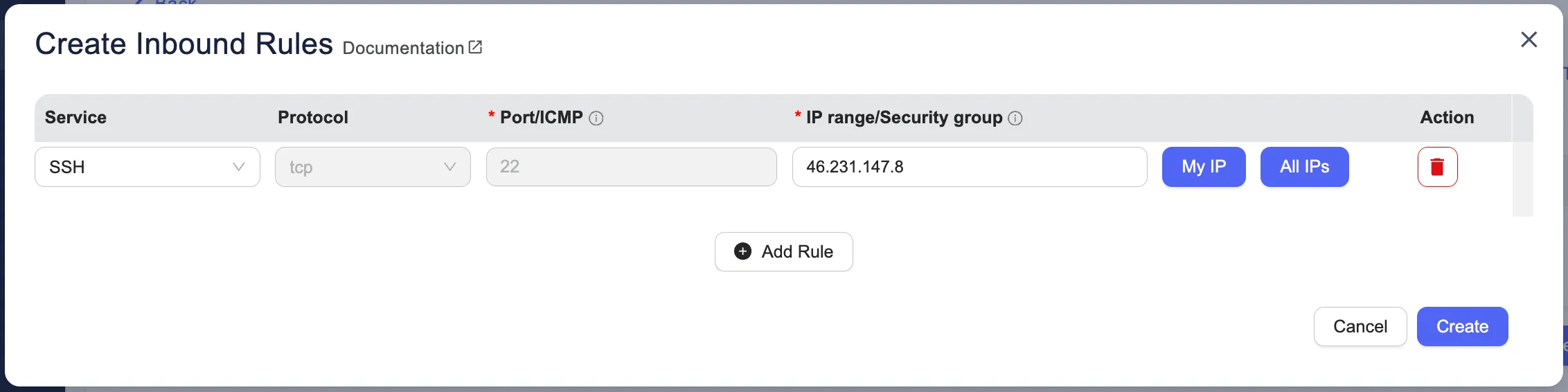

Ajouter les règles d’entrée suivantes :

- Service SSH : accès uniquement pour l’IP publique de connexion (myIP)

Création d’une instance bastion dans le subnet public

Section intitulée « Création d’une instance bastion dans le subnet public »Tout d’abord, nous allons créer une VM bastion que nous utiliserons pour nous connecter à d’autres hôtes du réseau privé.

Dans le dashboard VM, cliquez sur Créer des VMs :

-

Nom de la VM : Bastion-Host

-

Image : ubuntu-24.04 (Outscale)

-

Type de VM : par défaut (1 cœur, 1 Gio)

-

Net :

- Décocher cloud public

- Choisir le subnet net1 du VPC Lab-Bastion

-

Groupe de sécurité :

bastion-main-sg -

Paire de clés : sélectionner une paire existante ou créer une nouvelle paire

Allocation d’une IP publique

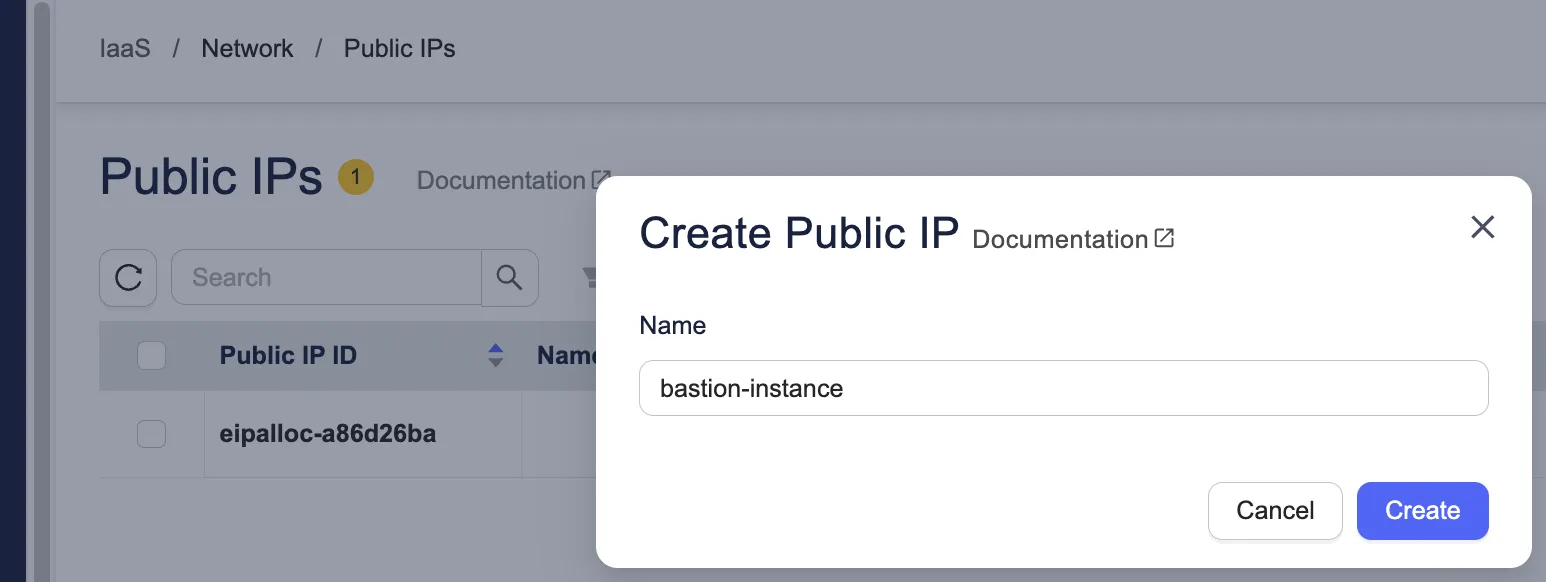

Section intitulée « Allocation d’une IP publique »Dans le dashboard Public IPs, cliquez sur Créer une IP publique :

- Dans le champ Nom, tapez un nom pour l’IP publique (bastion-instance).

- Cliquez sur Créer une IP publique. L’IP publique est allouée.

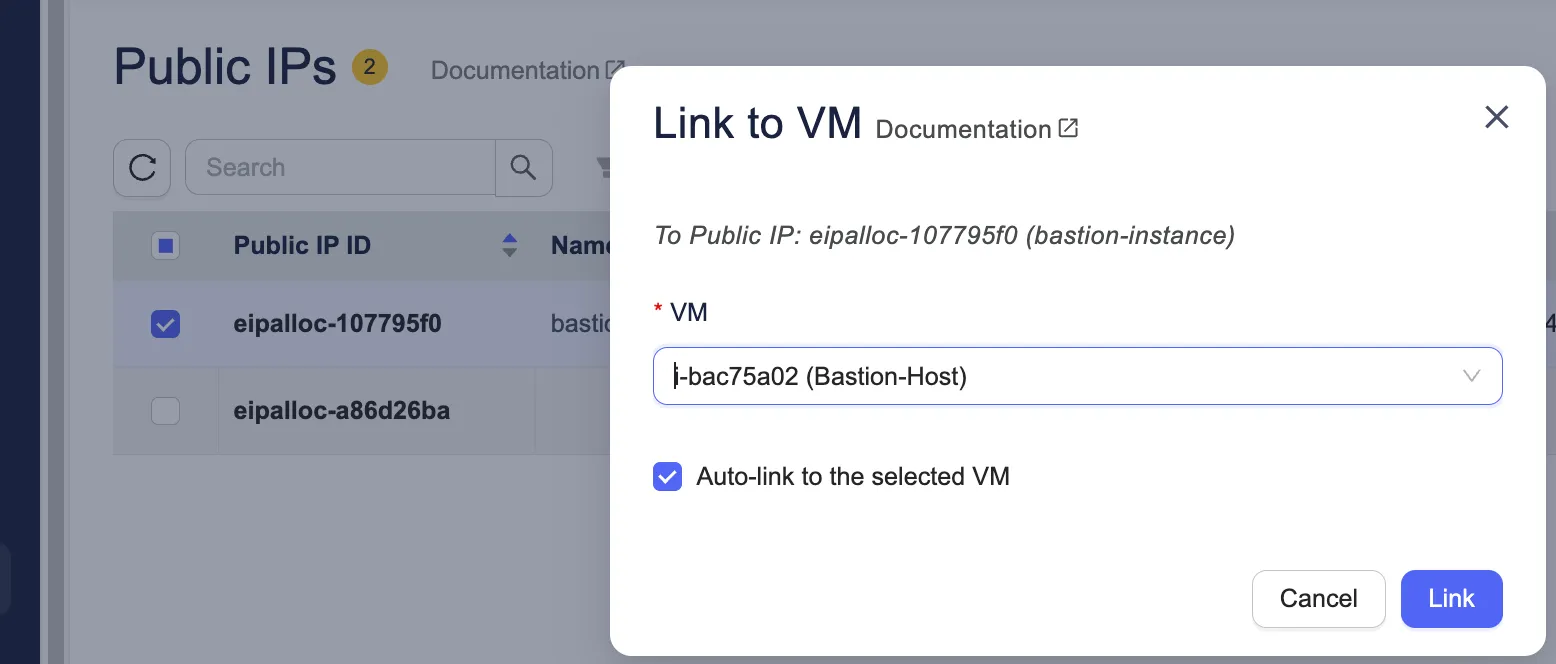

Liaison de l’IP publique à notre VM bastion

Section intitulée « Liaison de l’IP publique à notre VM bastion »- Cochez la case de l’IP publique que vous voulez lier.

- Cliquez sur Lier à une VM. La boîte de dialogue LIER À UNE VM apparaît.

- Dans la liste, sélectionnez la VM Bastion-Host.

- Cochez Lier automatiquement la VM sélectionnée.

- Cliquez sur Lier. L’IP publique est liée à la VM.

Dans le tableau de bord de la VM, vous constaterez que l’adresse IP publique est associée. Testez la connectivité :

ssh -o ProxyCommand="ssh -i /srv/key-bastion.rsa -W %h:%p outscale@<IP_PUBLIQUE>" -i /srv/key-bastion.rsa outscale@192.168.1.8Création d’une instance dans le réseau privé

Section intitulée « Création d’une instance dans le réseau privé »Maintenant que notre hôte bastion est configuré, nous allons créer une VM dans le réseau privé, à laquelle seul le bastion pourra se connecter.

Création du groupe de sécurité

Section intitulée « Création du groupe de sécurité »- Nom :

private-bastion-sg - Description : security for private subnet

- VPC : (vpc-xxxx) correspondant à Lab-Bastion

- Règle SSH : autoriser uniquement l’adresse IP privée de l’hôte bastion

(ex.

192.168.1.230)

Création de l’instance dans le réseau privé

Section intitulée « Création de l’instance dans le réseau privé »Dans le dashboard VM, cliquez sur Créer des VMs :

-

Nom de la VM : private-linux

-

Image : ubuntu-24.04 (Outscale)

-

Type de VM : par défaut (1 cœur, 1 Gio)

-

Net :

- Décocher cloud public

- Choisir le subnet net1 du VPC Lab-Bastion

-

Groupe de sécurité :

private-bastion-sg -

Paire de clés : la même que pour Bastion-Host

À ce stade, vous avez :

- une VM bastion avec accès SSH restreint aux IP de confiance

- une VM private-linux accessible uniquement depuis le bastion

Connexion depuis le client vers le serveur Bastion

Section intitulée « Connexion depuis le client vers le serveur Bastion »ssh -o ProxyCommand="ssh -i /srv/key-bastion.rsa -W %h:%p outscale@148.253.65.150" -i /srv/key-bastion.rsa outscale@192.168.1.8Pour simplifier, créez un fichier de configuration ~/.ssh/config :

Host bastion Hostname 62.23.55.220 IdentityFile ~/.ssh/myPrivateKey User user

Host serveurA ProxyJump bastion Hostname 192.168.0.10 IdentityFile ~/.ssh/myPrivateKey User userVous pourrez ainsi vous connecter directement :

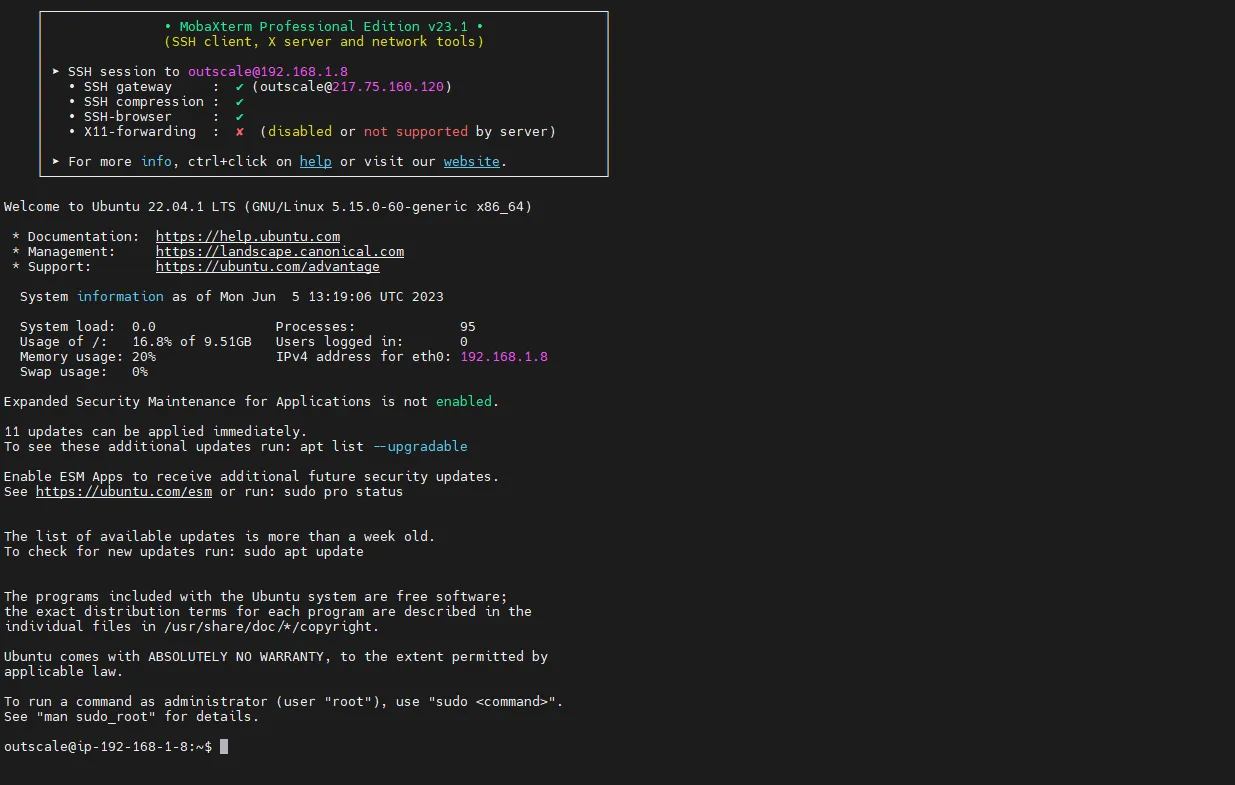

ssh serveurAUtilisation de MobaXterm

Section intitulée « Utilisation de MobaXterm »Pour créer une session SSH et vous connecter à l’instance :

- Insérez l’adresse IP privée de l’instance private-linux.

- Cliquez sur Spécifier le nom d’utilisateur et ajoutez outscale.

- Dans Paramètres SSH avancés, cochez Utiliser une clé privée et sélectionnez votre paire de clés.

Assurez-vous d’avoir les informations correctes et de disposer de la clé privée correspondante pour vous connecter à l’instance via SSH.

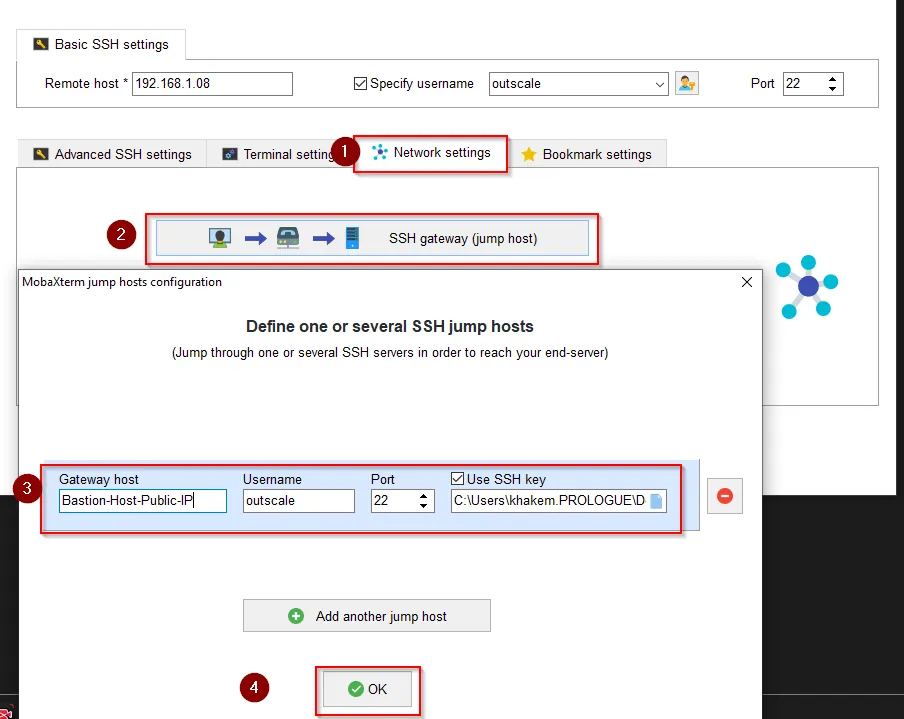

Pour créer un tunnel SSH :

- Allez dans l’onglet Network settings.

- Sélectionnez SSH gateway (jump host).

- Ajoutez l’adresse IP du Bastion-Host, votre nom d’utilisateur et la clé SSH.

- Cliquez sur OK.

Votre connexion à la VM privée est maintenant prête. Pour vous connecter, cliquez sur votre connexion. Vous devriez voir l’écran suivant :