Lab 02 : Création du réseau (Net)

Objectifs

Section intitulée « Objectifs »Dans cet atelier, nous allons créer une infrastructure qui permet aux ressources provisionner dans un sous-réseau (subnet) d’accéder à Internet en utilisant les composants VPC fourni par le Cloud 3DS OUTSCALE.

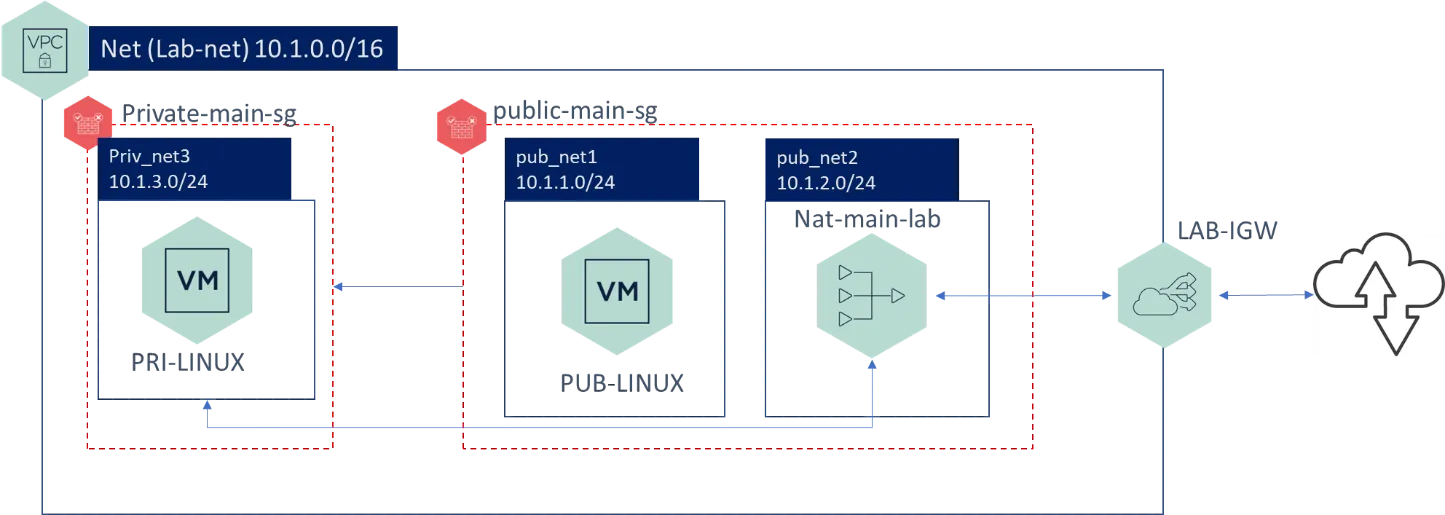

Architecture du lab

Section intitulée « Architecture du lab »Nous allons utiliser entre autre :

- Une passerelle NAT publique pour permettre aux instances d’un sous-réseau privé d’envoyer du trafic sortant vers Internet, tout en empêchant Internet d’établir des connexions avec les instances.

- Un internet Service qui permet de fournir l’accès à internet à un réseau.

- Des tables de routage qui contrôlent le routage du trafic réseau grâce à des règles appelées routes qui indiquent où le trafic réseau est dirigé.

Voici le schéma d’architecture de notre VPC.

Provisionnement de la partie publique

Section intitulée « Provisionnement de la partie publique »Création du VPC et des subnets

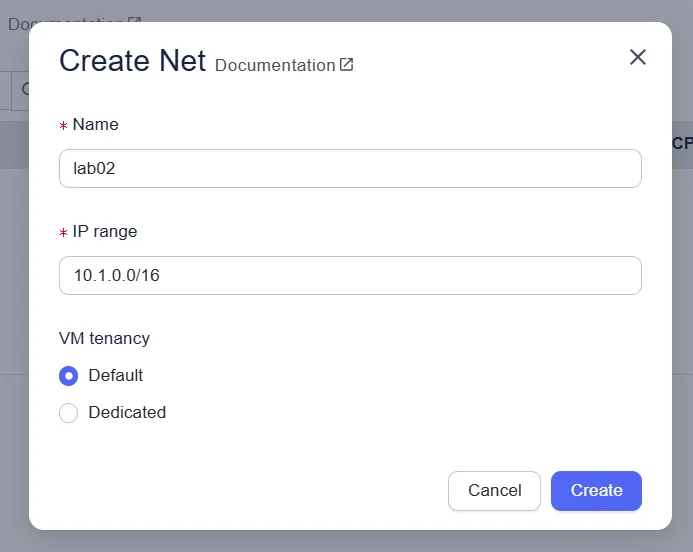

Section intitulée « Création du VPC et des subnets »- Créez un Net (VPC) : Networks / Nets & Subnets

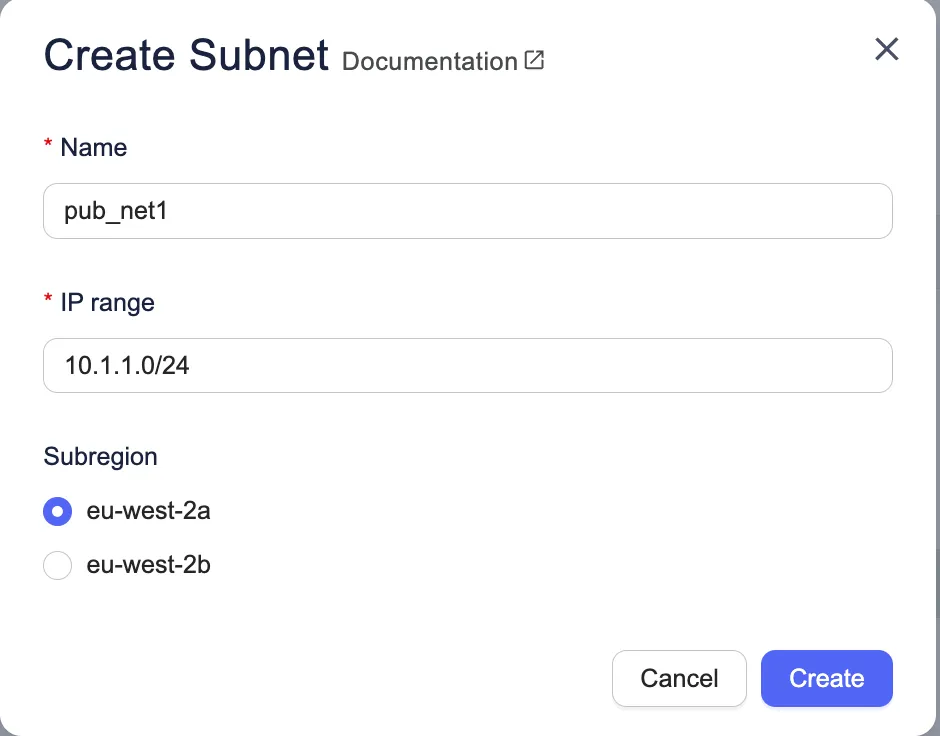

- Créez ensuite le permier SubNet public: cliquez sur le nom du Net créez ci-dessus.

- De la même manière, créez ensuite le second SubNet public et le troisième privé +

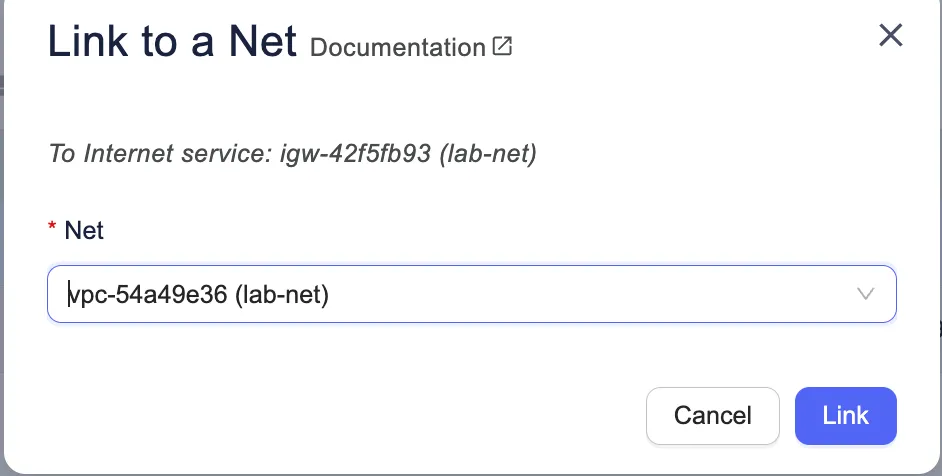

- Créer une passerelle internet et liez là à notre VPC : Net / Internet Services

Création d’une table de routage et ajouter une route vers Internet

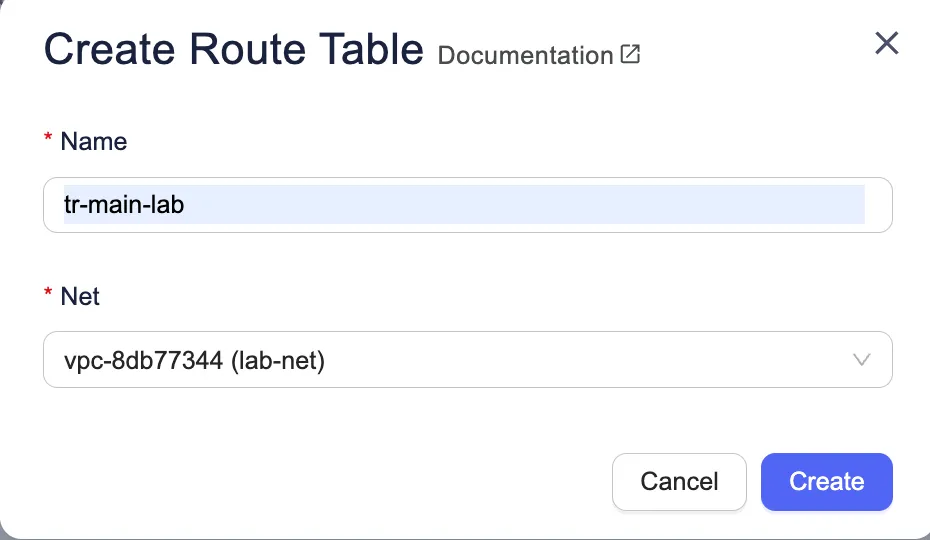

Section intitulée « Création d’une table de routage et ajouter une route vers Internet »- Dans le dashboard Route Tables, cliquez sur Créer une route table. La boîte de dialogue CRÉER UNE ROUTE TABLE apparaît.

- Dans le champ Nom, tapez le nom

tr-main-labpour la route table. - Depuis la liste de sélection Net, sélectionnez le Net (Lab-net).

- Cliquez sur Créer une route table.

- La route table est créée.

Association d’une route table à un subnet

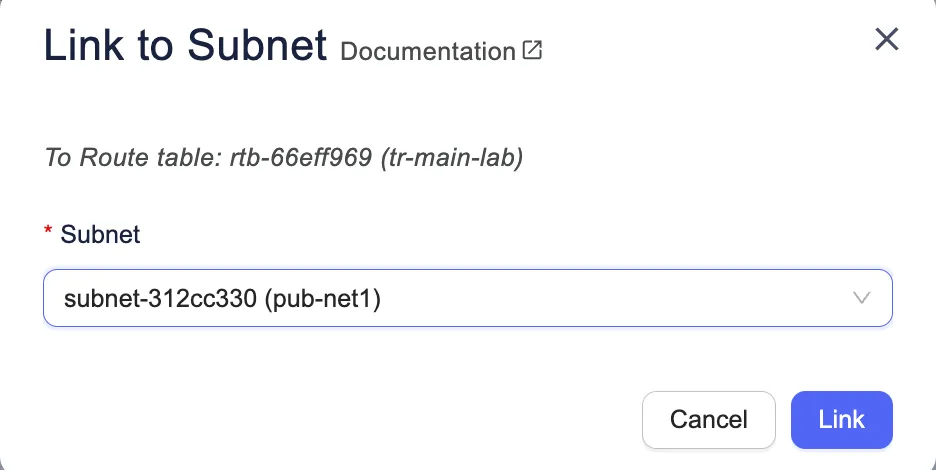

Section intitulée « Association d’une route table à un subnet »- Cliquez à l’intérieur du dashboard Route Tables pour faire apparaître des cases à cocher.

- Cochez la case de la route table que vous souhaitez lier à un Subnet.

- Cliquez sur Lier à un Subnet. La boîte de dialogue LIER LA ROUTE TABLE AU SUBNET apparaît.

- Dans la liste, sélectionnez le Subnet (pub_net1, puis pub_net2) pour les lier à la route table.

- Cliquez sur Lier à un Subnet. La route table est liée au Subnet.

Ajout d’une règle de routage

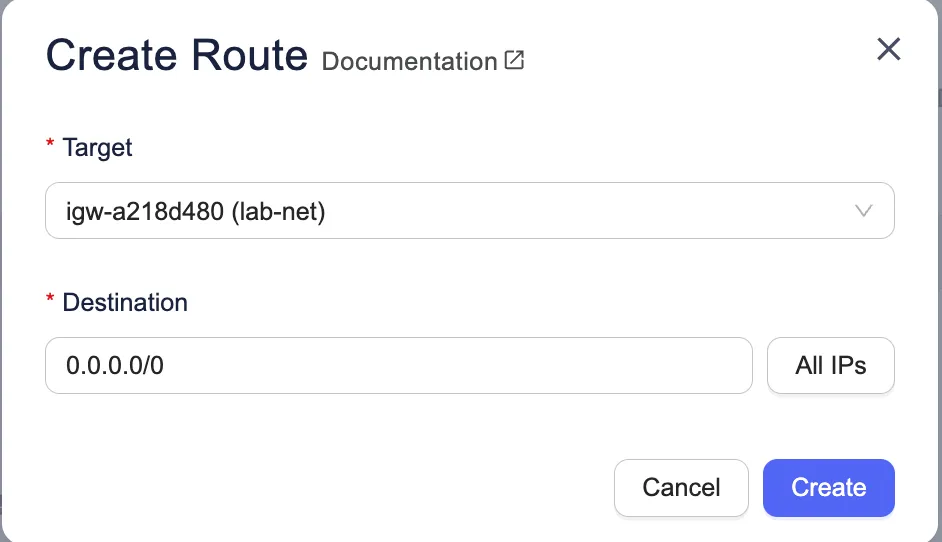

Section intitulée « Ajout d’une règle de routage »- Cliquez sur le nom de la route table créé précédemment.

- Cliquez sur Ajouter une route

- Dans cible choix l’IGW

- Dans destination, cliquez sur Toutes les IP.

Création d’un NAT service (Nat Gateway)

Section intitulée « Création d’un NAT service (Nat Gateway) »-

Dans le dashboard Public IPs, Créez une nouvelle IP publique.

-

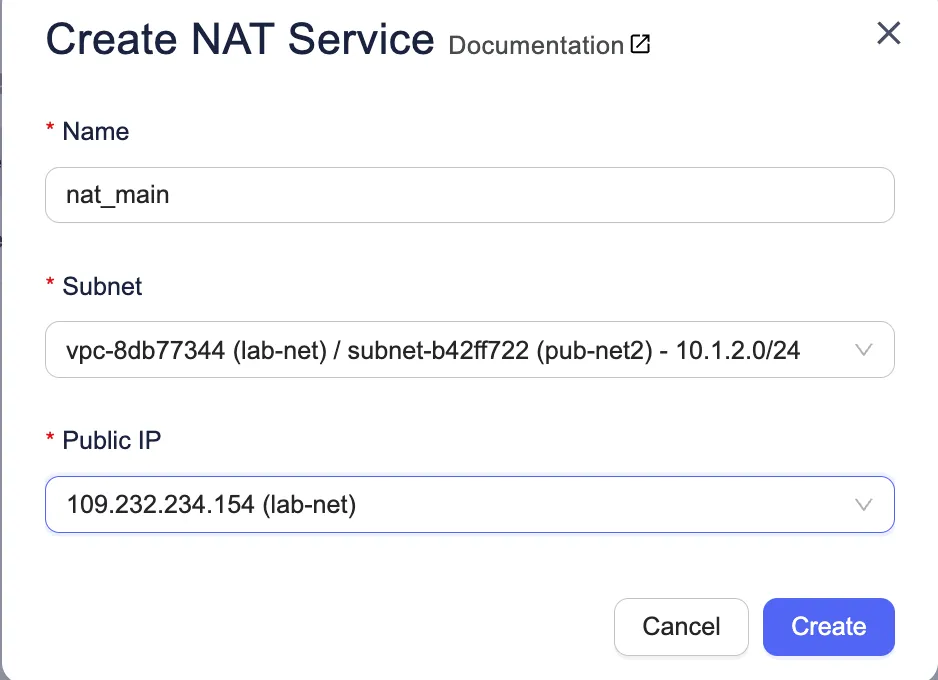

Dans le dashboard NAT Services, cliquez sur Créer un NAT service.

-

La boîte de dialogue CRÉER UN NAT SERVICE apparaît.

-

Spécifiez les informations suivantes sur le NAT service à créer :

- Dans le champ Nom, tapez un nom pour le NAT service.

- Dans la liste Subnet, sélectionnez le Net [Lab-net], puis le Subnet [pub_net2] dans lequel on souhaite créer un NAT service.

- Dans la liste IP publique, sélectionnez l’IP publique créée.

-

Cliquez sur Créer un NAT service. Le NAT service est créé.

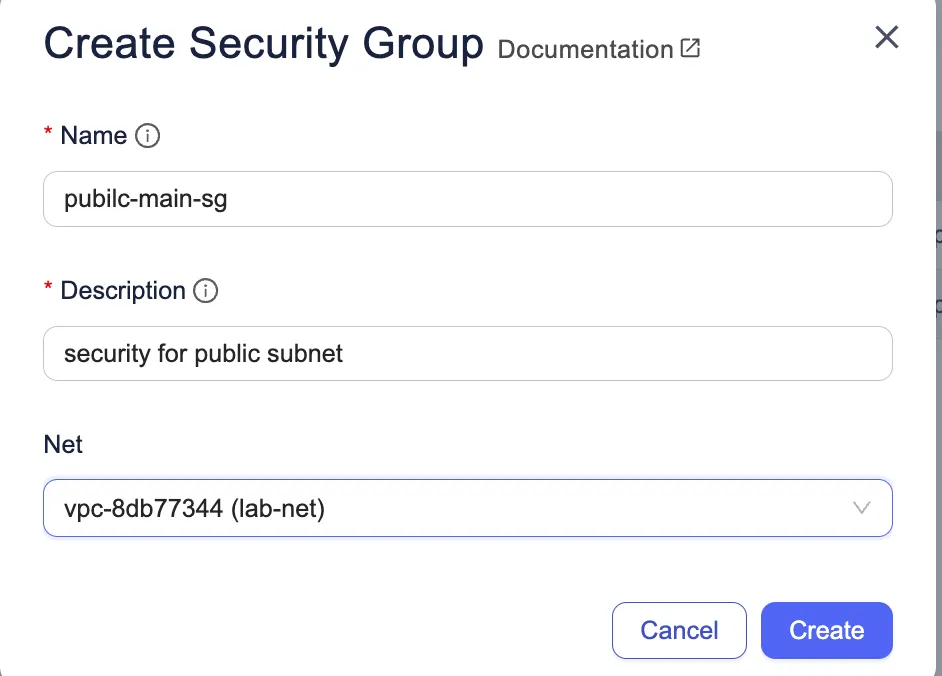

Création d’un groupe de sécurité pour VM sur un sous-réseau public et privé

Section intitulée « Création d’un groupe de sécurité pour VM sur un sous-réseau public et privé »- Tout d’abord, nous allons créer un groupe de sécurité pour le sous-réseau public

- Nom du groupe de sécurité : public-main-sg

- Informations sur la description : security for public subnet

- net : (vpc-xxxx) correspondant à votre Lab-net

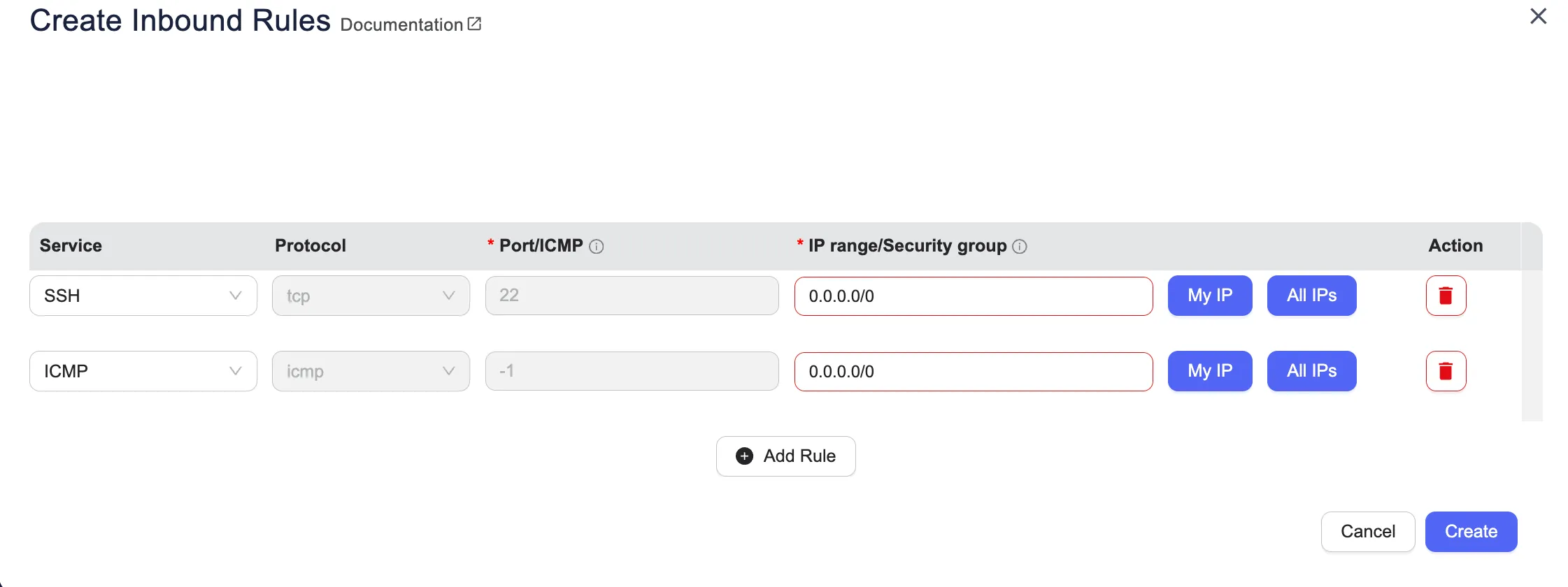

- Ajouter des règles d’entrée suivante sur le security group

- Service SSH : accès global

- Service ICMP : accès global

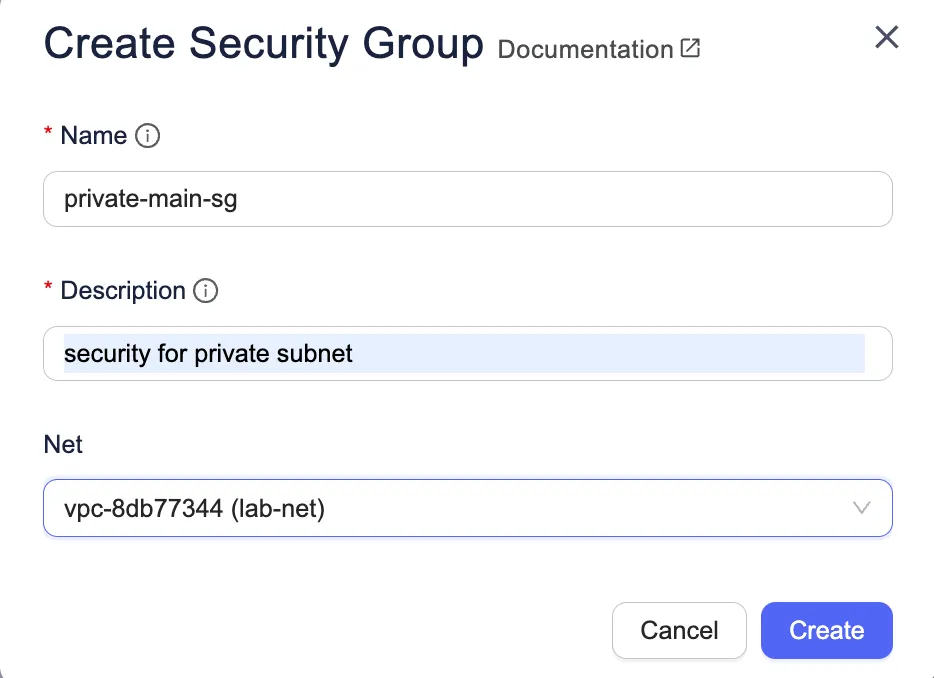

- Ensuite, nous allons créer un groupe de sécurité pour le sous-réseau privé

- Créez un groupe de sécurité

- Nom du groupe de sécurité : private-main-sg

- Informations sur la description : security for private subnet

- net : (vpc-xxxx) correspondant à votre Lab-net

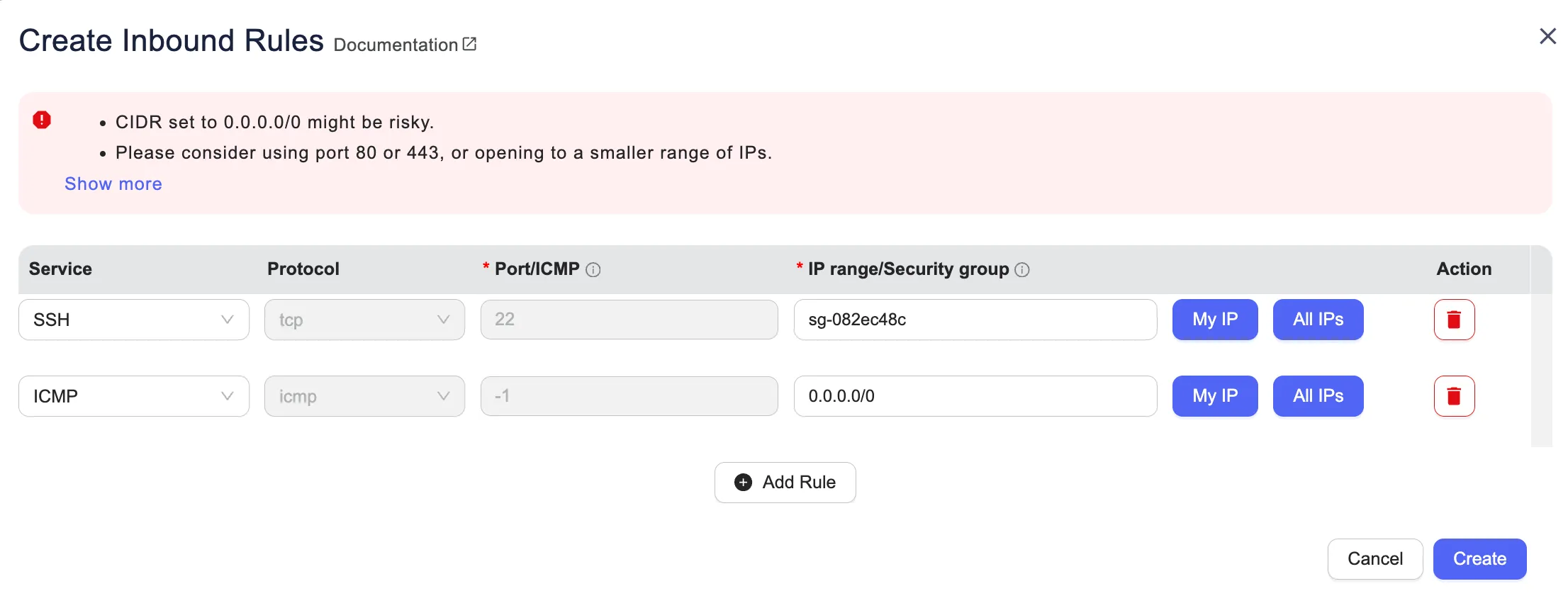

- Pour les règles de trafic entrant, ajouter des règles suivantes

- SSH: accès uniquement au security group

public-main-sg - ICMP : accès global

- SSH: accès uniquement au security group

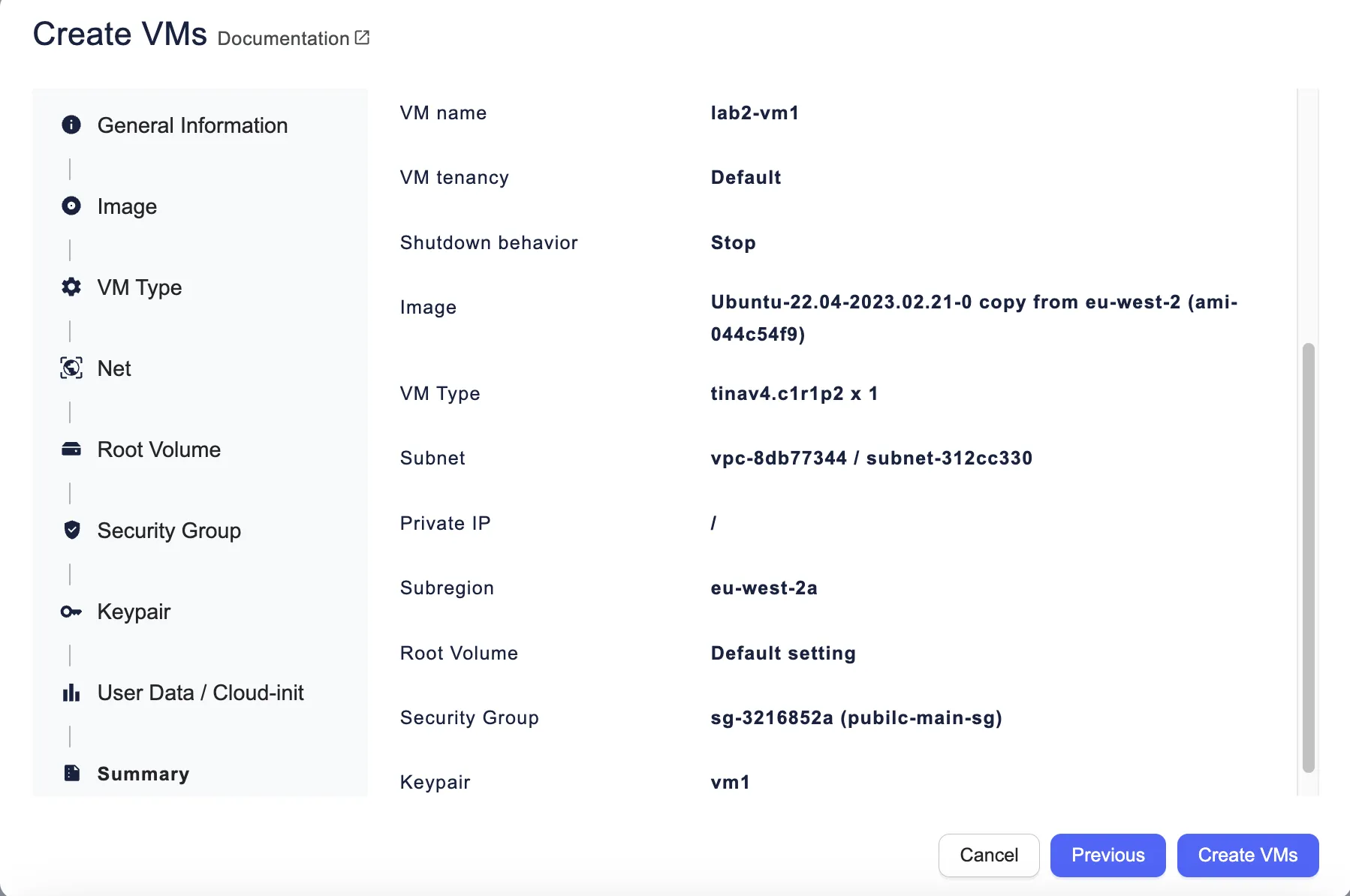

Créer une instance sur le sous-réseau public

Section intitulée « Créer une instance sur le sous-réseau public »- Dans le dashboard VM, cliquez sur Créer des VMs.

- Nom de la VM : lab2-vm1

- Choisir l’image ubuntu-22.04 qui a comme propriétaire Outscale

- Type de VM : laisser par défaut (Cœur(s) : 1, Mémoire (Gio) : 1, Nombre de VM : 1)

- Net :

- Décocher cloud public

- Choisir le subnet

pub_net1du vpcLab-net

- Configurer le groupe de sécurité

- Sélectionner un ou plusieurs security groups

- Nom : public-main-sg

- Sélectionner une paire de clés existante ou Créer une nouvelle paire de clés

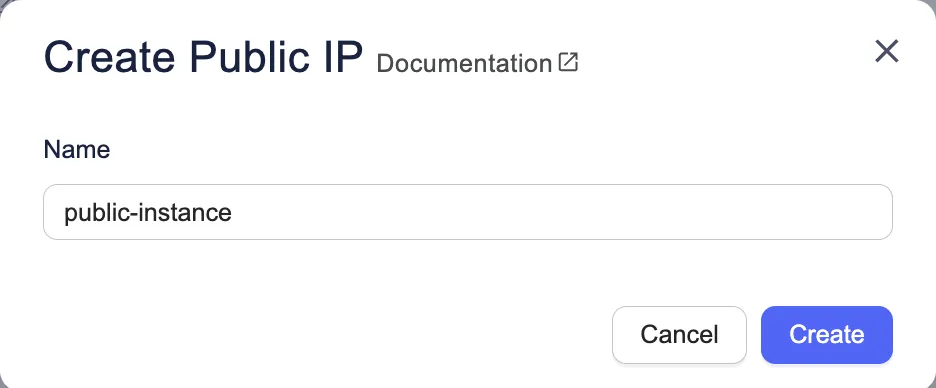

Allocation d’une IP publique

Section intitulée « Allocation d’une IP publique »- Dans le dashboard Public IPs, cliquez sur Créer une IP publique.

- La boîte de dialogue CRÉER UNE IP PUBLIQUE apparaît.

- Dans le champ Nom, tapez un nom pour l’IP publique (public-instance)

- Cliquez sur Créer une IP publique.

- L’IP publique est allouée.

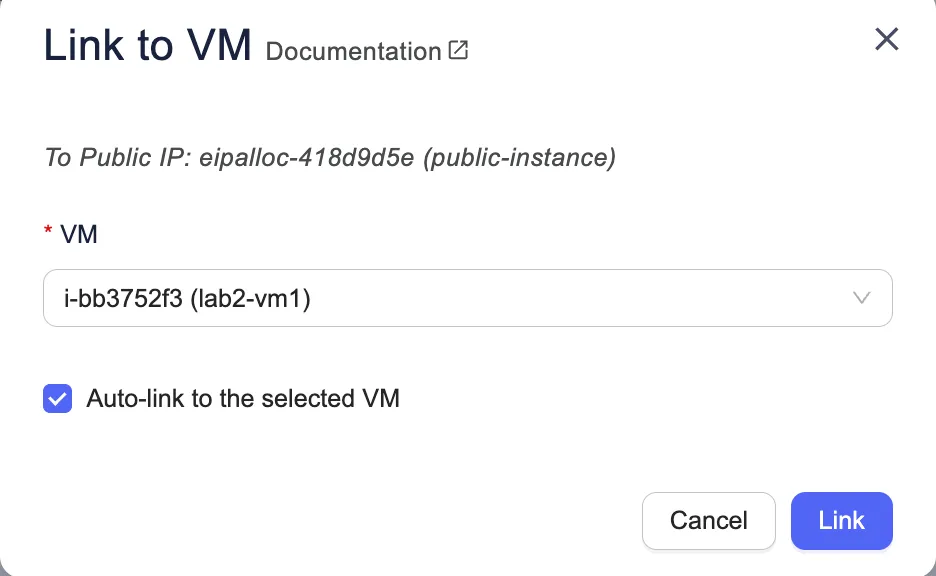

Liaison d’une IP publique à une VM

Section intitulée « Liaison d’une IP publique à une VM »- Cochez la case de l’IP publique que vous voulez lier.

L’IP publique est sélectionnée et un menu d’actions apparaît.

- Cliquez sur Lier à une VM.

La boîte de dialogue LIER À UNE VM apparaît.

- Dans la liste, sélectionnez la VM (lab2-vm1).

- Sélectionnez la case Lier automatiquement la VM sélectionnée pour lier automatiquement

- Cliquez sur Lier à la VM. L’IP publique est liée à la VM.

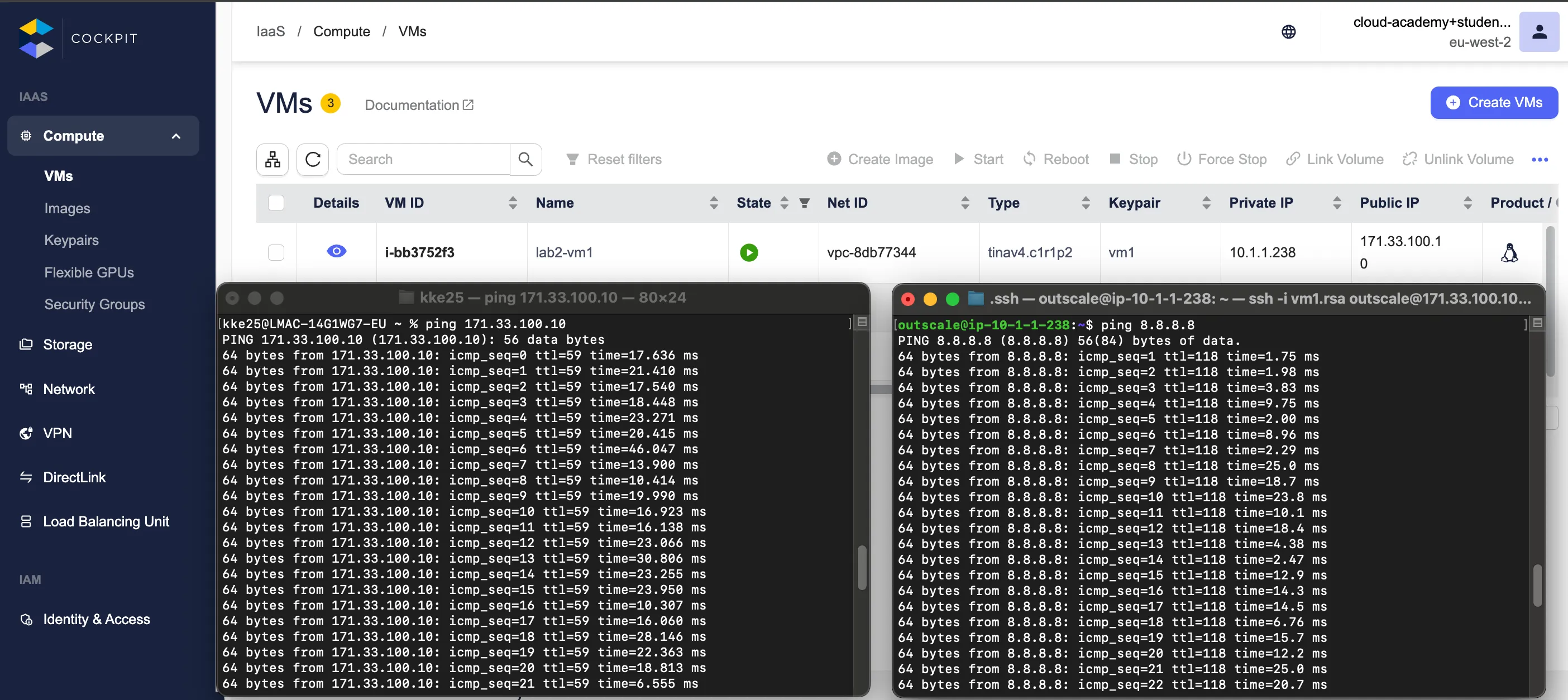

Dans le tableau de bord de la machine virtuelle (VM), nous constatons que l’adresse IP publique est associée à la VM. Nous pouvons accéder à la VM en utilisant cette adresse IP publique.

Validation de la première partie du lab

Section intitulée « Validation de la première partie du lab »

L’instance “lab2-vm1” dispose d’une connexion Internet, comme en témoigne le succès du ping vers 8.8.8.8. Elle est également accessible depuis Internet, car nous pouvons effectuer un ping vers son adresse IP.

Provisionnement de la partie privée

Section intitulée « Provisionnement de la partie privée »Création d’une instance sur le sous-réseau privé

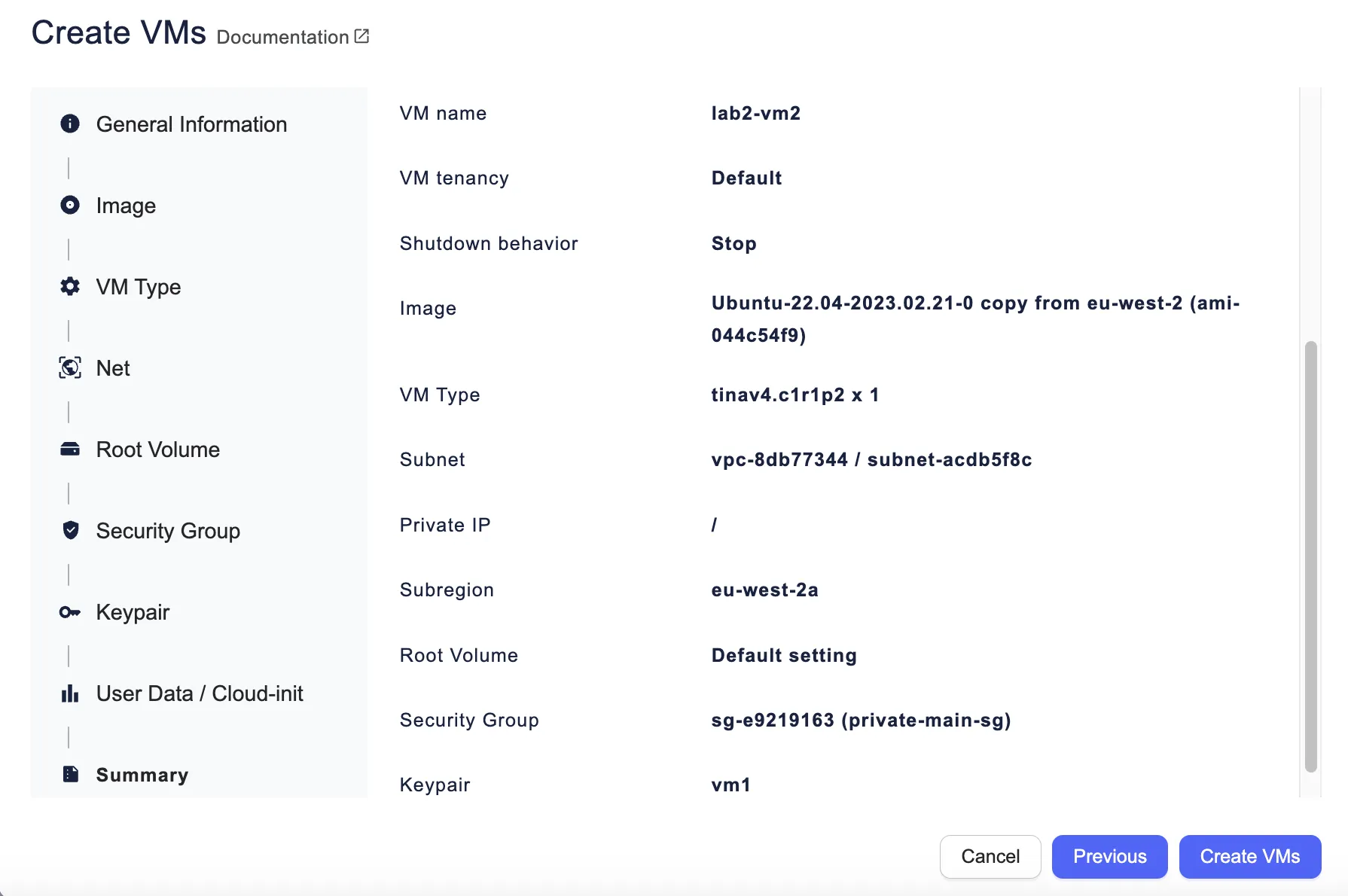

Section intitulée « Création d’une instance sur le sous-réseau privé »- Dans le dashboard VM, cliquez sur Créer des VMs.

- Nom de la VM : lab2-vm2

- Choisir l’image ubuntu-22.04 qui a comme propriétaire Outscale

- Type de VM : laisser par défaut (Cœur(s) : 1, Mémoire (Gio) : 1, Nombre de VM : 1)

- Net :

- Décocher cloud public

- Choisir le subnet

private_netdu vpcLab-net

- Configurer le groupe de sécurité

- Sélectionner un ou plusieurs security groups

- Nom : private-main-sg

- Sélectionner la même paire de clé

Connexion à Priv-linux via la bastion

Section intitulée « Connexion à Priv-linux via la bastion »- Editez le fichier

~/.ssh/configet ajoutez les lignes suivantes en modifiant l’adresse IP du bastion avec votre IP publique :

Host bastion-lab02 Identityfile /chemin/vers/la/clé/publique hostname 171.33.94.94 User outscale

Host 10.1.3.* Identityfile /chemin/vers/la/clé/publique User outscale ProxyJump bastion-lab02- Connectez vous en ssh avec l’adresse IP de PRI-LINUX

ssh 10.1.3.138Création d’une nouvelle table de routage

Section intitulée « Création d’une nouvelle table de routage »- Nom : route-nat-lab

- VPC : Lab-net

- Choisissez Créer, Fermer

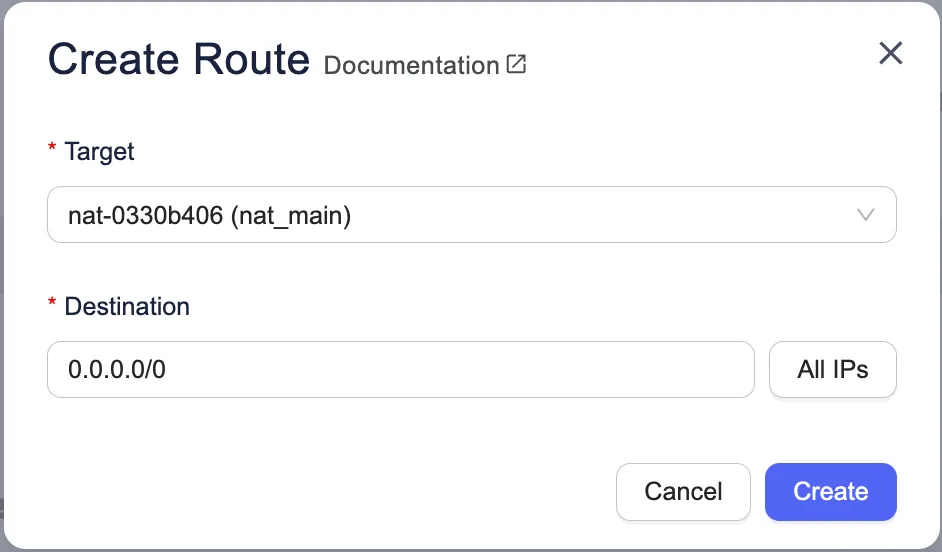

Sélectionnez la route table, choisissez créer une route

- Destination : 0.0.0.0/0

- Cible : nat-main-lab

- Choisissez Créer

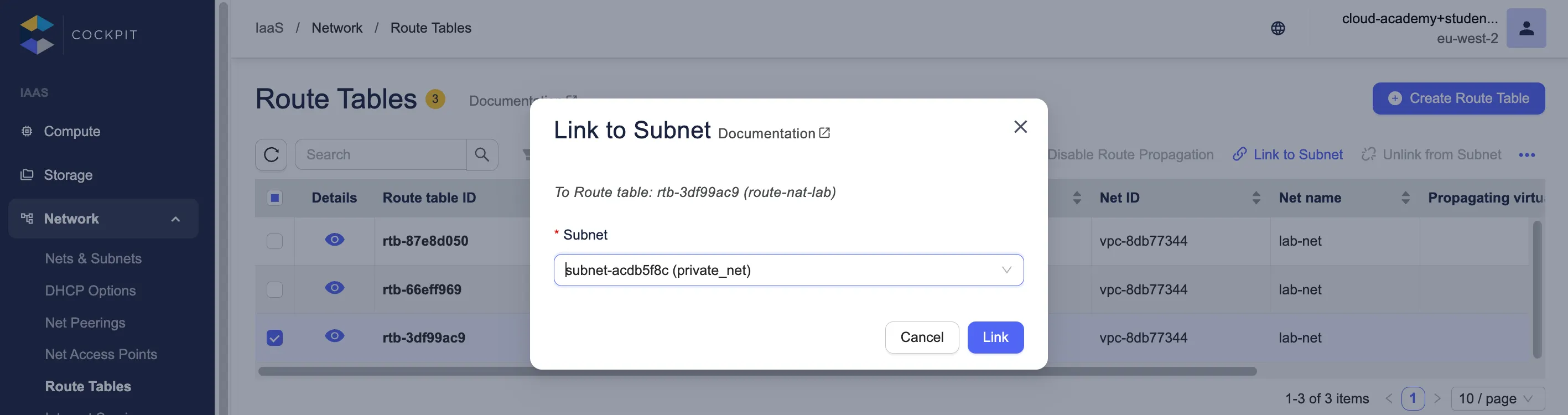

Liaison de la route table au subnet privé

Section intitulée « Liaison de la route table au subnet privé »- Cliquez à l’intérieur du dashboard Route Tables pour faire apparaître des cases à cocher.

- Cochez la case de la route table [route-nat-lab] que vous souhaitez lier à un Subnet.

- Cliquez sur Lier à un Subnet. La boîte de dialogue LIER LA ROUTE TABLE AU SUBNET apparaît.

- Dans la liste, sélectionnez le Subnet priv_net3 pour le lier à la route table.

- Cliquez sur Lier à un Subnet. La route table est liée au Subnet.

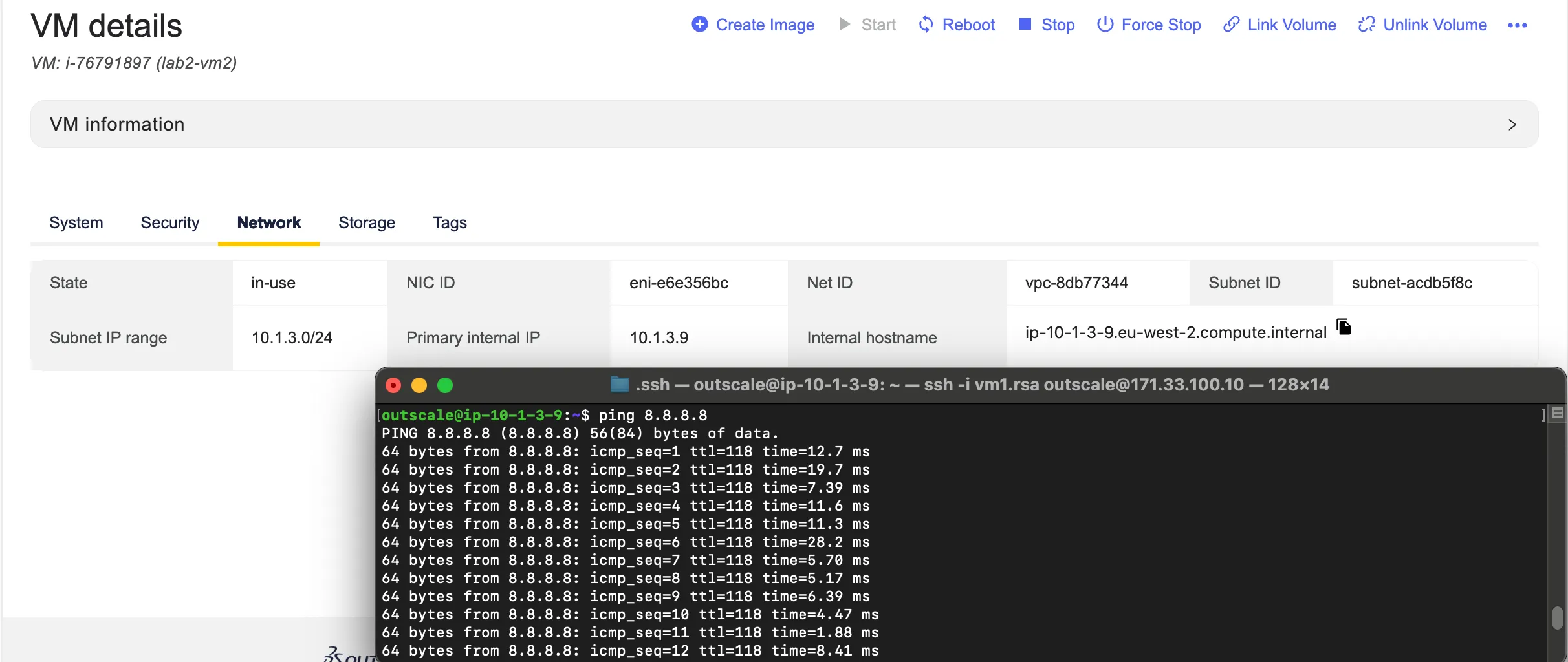

Validation de la seconde partie du lab

Section intitulée « Validation de la seconde partie du lab »L’instance “lab2-vm2” dispose d’une connexion Internet, comme en témoigne le succès du ping vers 8.8.8.8.

Vous pouvez tenter de mettre à jour les packages de la VM.