Lab 12 : Utilisation d'EIM

Objectifs

Section intitulée « Objectifs »Dans cet atelier, vous allez apprendre comment mettre en place des groupes et

utilisateurs avec EIM.

Introduction

Section intitulée « Introduction »En tant que propriétaire d’un compte OUTSCALE (utilisateur root), vous disposez

d’autorisations illimitées sur l’ensemble des ressources de votre compte.

Le service Elastic Identity Management (EIM) vous permet de gérer des identités,

des groupes, des politiques et des identifiants secondaires dans votre compte

OUTSCALE.

Les utilisateurs

Section intitulée « Les utilisateurs »Un utilisateur EIM correspond à une identité qui représente une personne ou un

service. Cette identité permet à la personne ou service correspondant

d’interagir avec vos ressources OUTSCALE avec ses propres identifiants.

Un utilisateur a les trois attributs suivants :

- Un nom d’utilisateur : le nom usuel que vous spécifiez pour l’utilisateur lors de sa création. Ce nom d’utilisateur doit être unique pour votre compte.

- Un ID d’utilisateur : un identifiant unique qui est automatiquement créé pour l’utilisateur.

- Un OUTSCALE Resource Name (

ORN) : Un identifiant unique de ressource, qui indique où celle-ci se trouve dans le Cloud (service, compte, type de ressource, et ainsi de suite).

Ces utilisateurs appartiennent à votre compte, mais s’authentifient aux services OUTSCALE avec leurs propres access keys que vous créez et gérez. Vous pouvez créer jusqu’à 10 access keys par utilisateur.

Les utilisateurs n’ont l’autorisation d’exécuter aucune action. Vous devez leur attribuer des autorisations d’exécuter des actions spécifiques à l’aide de politiques incluses ou gérées.

Les groupes

Section intitulée « Les groupes »Les groupes sont créés pour votre compte et vous permettent de contrôler à quelles ressources les utilisateurs membres peuvent accéder et quelles actions ils peuvent effectuer.

Un groupe a les attributs suivants :

- Un nom de groupe : Il s’agit du nom usuel pour le groupe, que vous pouvez choisir lors de sa création. Ce nom doit être unique pour votre compte.

- Un ID de groupe : Un identifiant global unique pour le groupe, automatiquement créé avec le groupe.

- Un OUTSCALE Resource Name (

ORN) : Un identifiant unique de ressource, qui indique où celle-ci se trouve dans le Cloud (service, compte, type de ressource, et ainsi de suite). - Vous pouvez également spécifier un chemin pour indiquer la position du groupe dans votre organisation et l’utiliser comme filtre lorsque vous listez vos groupes.

Lorsque vous ajoutez des utilisateurs à un groupe, les autorisations associées à ce groupe leur sont automatiquement attribuées. Lorsque vous retirez des utilisateurs du groupe, ils perdent automatiquement les autorisations associées à ce groupe. Un utilisateur peut être membre de plusieurs groupes à la fois, et ainsi bénéficier simultanément de toutes les autorisations associées à ces groupes.

Les politiques d’autorisations

Section intitulée « Les politiques d’autorisations »Les politiques vous permettent d’accorder des autorisations à des utilisateurs ou des groupes. Dans une politique, vous définissez les actions que vous autorisez ou refusez à un utilisateur ou groupe.

Lorsque vous créez un utilisateur ou un groupe, ceux-ci n’ont aucune autorisation par défaut, ce qui veut dire qu’ils ne peuvent effectuer aucune action. Pour donner des autorisations à un utilisateur ou groupe, vous devez donc utiliser des politiques.

Les créateurs de ressources n’ont pas automatiquement l’autorisation d’accéder aux ressources qu’ils créent ni d’effectuer des actions sur celles-ci. Les utilisateurs ont uniquement les autorisations qui leur ont été explicitement données.

Une politique incluse est uniquement appliquée à l’identité EIM (utilisateur ou

groupe) à laquelle elle est intégrée et ne peut pas être partagée avec une autre

identité EIM. Vous pouvez cependant créer des copies donnant les mêmes

autorisations intégrées dans d’autres identités EIM, mais ces politiques sont

indépendantes les unes des autres.

Politiques incluses

Section intitulée « Politiques incluses »Vous pouvez ajouter des politiques incluses à un utilisateur ou un groupe à tout moment. Vous ne pouvez cependant pas modifier une politique incluse existante. Pour mettre à jour les autorisations contenues dans une politique incluse, vous devez supprimer la politique incluse et en ajouter une nouvelle à l’utilisateur ou au groupe, ce qui vous empêche de revenir à l’état précédent de la politique.

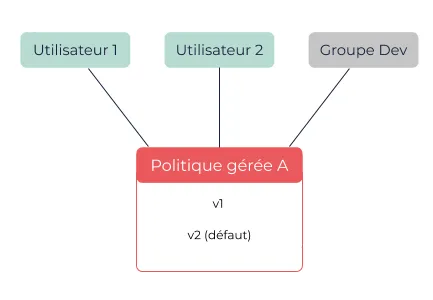

Politiques gérées

Section intitulée « Politiques gérées »Les politiques gérées sont des politiques indépendantes qui peuvent être attachées à plusieurs utilisateurs ou groupes et qui peuvent être détachées à tout moment. Ceci vous permet de créer une bibliothèque de politiques regroupant les autorisations pour les différents profils les plus communs de votre organisation, et de les attacher à des utilisateurs ou des groupes selon leur profil. Pour cela, vous pouvez lister toutes les politiques gérées disponibles dans votre compte.

Vous pouvez modifier une politique gérée à tout moment, ce qui crée une nouvelle version de la politique. Vous pouvez ensuite définir cette nouvelle version comme celle par défaut, c’est-à-dire la version active appliquée aux utilisateurs et groupes auxquels la politique est attachée. Les politiques gérées vous permettent donc de gérer de manière centralisée les autorisations pour l’ensemble des utilisateurs ou groupes auxquels la politique est attachée, en appliquant à tous la même version du document de politique. Il est par exemple impossible d’appliquer une version v1 à un utilisateur et une version v2 à un autre utilisateur.

Documents et déclarations de politiques

Section intitulée « Documents et déclarations de politiques »Les documents de politiques contiennent des autorisations qui sont organisées en déclarations (une autorisation par déclaration). Pour chaque déclaration, vous pouvez définir les éléments suivants :

Actions: Les actions que l’utilisateur ou groupe peut effectuer.Effect: Indique si les actions sont autorisées (allow) ou bloquées (deny). Par défaut, toutes les actions sont bloquées.Resources: Spécifie les ressources concernées par la déclaration. Cet élément est requis dans chaque déclaration. Actuellement, eule la valeur * est supportée, ce qui signifie toutes les ressources.Statement ID(SID) : Un identifiant unique pour la déclaration, choisi par l’utilisateur qui la crée.

Gestion des politiques d’autorisation

Section intitulée « Gestion des politiques d’autorisation »Créations d’utilisateurs

Section intitulée « Créations d’utilisateurs »Créez deux utilisateurs en utilisant osc-cli :

- un premier avec comme nom d’utilisateur

louiset comme path ‘/dev’; - un second se nommant

robertet possédant comme path/ops;

Listez-vous utilisateurs.

Créez-leur à chacun un access key. Connectez-vous sur Cockpit avec un de ses utilisateurs. Que remarquez-vous ?

Création de politiques gérées

Section intitulée « Création de politiques gérées »Créez une politique AllRead autorisant toutes les actions de lectures des API et

attachez-la aux utilisateurs louis et robert.

Testez le résultat dans cockpit.

Créez une seconde politique StopStartVM autorisant les actions StopVm et

StartVm et attachez-la à l’utilisateur robert.

Testez le résultat dans cockpit.

Retirez (pa détruire) toutes les politiques aux utilisateurs.

Créations de groupes

Section intitulée « Créations de groupes »Créez trois groupes :

allet ajoutez-y les deux utilisateursdevet ajoutez-y l’utilisateurlouis;opset ajoutez-y l’utilisateur `robert;

Lier les politiques suivantes :

- au groupe

allla politiqueAllRead; - au groupe

opsla politiqueStopStartVM;

Testez le tout dans cockpit.